Чуть больше двух лет назад авторитет компании Intel и безопасность её продуктов оказались сильно скомпрометированы. Печально известные уязвимости в технологиях спекулятивных вычислений Spectre и Meltdown выявили неведомые ранее «дыры» в системе безопасности процессоров Intel. Компании пришлось реагировать. Уже год спустя инвестиции в безопасность начали приносить свои плоды.

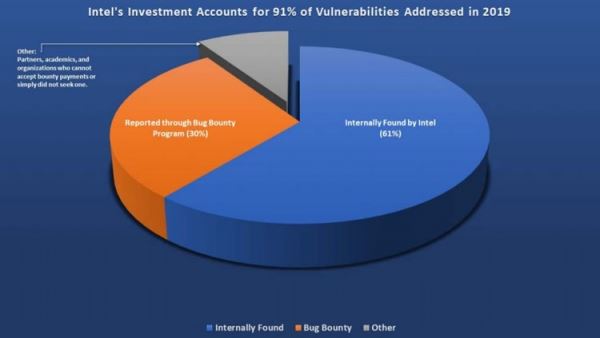

Вчера на домашней конференции по безопасности компания Intel отчиталась о борьбе с уязвимостями продуктов в 2019 году. В целом, как утверждают в Intel, число закрытых уязвимостей выросло в два раза. Из 236 обнаруженных в 2019 году общих уязвимостей и уязвимостей, получивших личный статус CVE (Common Vulnerability and Exposures), 144 или 61 % были выявлены собственной командой компании.

За прошлый год независимые исследователи обнаружили 92 уязвимости. По программе вознаграждения были проведены 70 из них или 76 %. Это говорит о том, что хорошо работает как внутренняя программа Intel по выявлению «дыр», так и программа поощрений независимых исследователей. Предпринятые в прошлом году массивные вливания в программу по обеспечению качества продукции компании помогли выявить 91 % из зарегистрированных уязвимостей. Сразу возникает вопрос: если бы не было «пинка в спину» в виде Spectre и Meltdown, вся эта «радость» разлетелось бы по городам и весям?

Сейчас в Intel спешат успокоить. Ни одна из 236 зарегистрированных в 2019 году уязвимостей, насколько это известно компании, до момента публичного раскрытия информации не была использована для атаки. Часто закрытие уязвимостей происходит в момент публикации о них. Так, более половины публичных объявлений о найденных новых уязвимостях сопровождались обновлением через платформу Intel Platform Update (IPU). Посредством платформы IPU партнёры Intel по продуктам, например, производители материнских плат или ноутбуков, распространяют исправленный микрокод процессоров или исправленные прошивки. Правда, нередко это происходит только для новых и не очень старых продуктов, тогда как значительная часть клиентов на старом оборудовании остаётся с уязвимостями.

Источник: 3dnews.ru